- CIA삼각축

(1) 기밀성 confidentialty : 권한이 없는 제3자가 정보를 보거나 탈취하지 못하도록 하는 것. 암호화, 접근통제, 인증 등의 보안통제가 이에 해당

(2) 무결성 integrity : 정보가 악의적으로 혹은 실수로 변경되지 못하도록 하는 것. 데이터 변조나 위조는 정보의 신뢰성이 달려 있는 문제이며 데이터 보호와 접근권한과 같은 통제를 적용한다.

(3) 가용성 availability : 정보나 서비스를 원하는 시간에 접근할 수 있는 가를 말한다. 디도스 공격이나 랜섬웨어는 대표적 가용성 위협이다.

백업강화로 방어하지만, 파일을 잠그는 정도에 그치지 않고 아예 훔친다음 공개하겠다고 협박

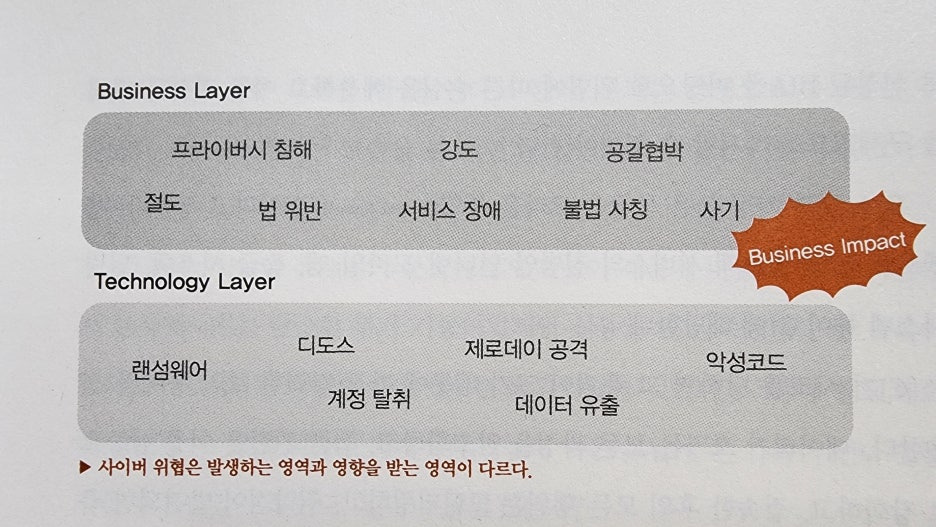

- 비즈니스 영향도 분석(BIA business impact analysis) : CIA에 대해 어떤 영향이 있을지 계량화 하고, 그렇게 나온 수치와 위협 시나리오를 분석하는 것.

- 보안의 퍼스페티브

(1) 모든 IT자산을 정확히 파악하는 것은 기초다. 모르는 것을 지킬 수는 없다.

(2) 자산에 대한 CIA평가를 통해 어떤 관점(기밀성, 무결성, 가용성)에 무게를 두어야 할지 결정

(3) 비즈니스 영향도는 정략적인 보안등급과 더불어 비즈니스 측면에서 위협 시나리오를 예측한 정성적 평가로 구성됨. 여기에서 조직이 갖고 있는 총체적 리스크가 나온다

(4) 리스크를 줄이기 위해 기술/제품, 프로세스, 사람의 3대 요소를 동원해서 보안통제를 구성함

(5) 위협모델에 대입해서 보안통제의 효과성을 판단. 최종적으로 나온 잔여 리스크의 수준에 따라 추가적인 보안통제를 구축하거나 모니터링을 강화함.

- 사이버 보안은 아무것도 신뢰하지 않는다가 원칙. 사람이 제대로 했더라도 은밀한 악성코드에 의해 눈뜨고 당하는 세상인데 하물며 사람, 기계, 소프트웨어, 협력업체 간에 이루어지는 복잡한 과정을 어떻게 신뢰하겠는가? 그래서 확인과 모니터링에 기반한 이중삼중 방어체계가 사이버 보안의 기본골격이다.

- 하드웨어, 소프트웨어, 운영체제, 애플리케이션으로 이루어진 컴퓨터 구조는 한 번도 바뀐 적이 없다. 메인프레임, 중대형컴퓨터, PC부터 스마트폰에 이르기까지 동일함. 발전소나 항공시스템에서 사용하는 컴퓨터도 구조가 다르지 않다.단지 기종이 다르고 운영체제가 다르고 프로그래밍 언어가 다를 뿐이다. 개념적으로 거의 동일하므로 공격자가 안 다뤄본 시스템이라 어려워할 것이라고 단정하면 안된다.

'IT' 카테고리의 다른 글

| AI 인간지능의 시대 (0) | 2024.08.18 |

|---|---|

| 데이터로 사고하고 데이터로 리드하라 (0) | 2024.08.02 |

| AI예감 (3) | 2024.07.28 |

| 크립토사피엔스와 변화하는 세상의 질서 (3) | 2024.01.31 |

| 챗 GPT전쟁 (1) | 2023.12.26 |